Настройка VPN соединения и VPN сервера Windows. Настройка VPN подключения

Это самая необычная статья этого номера. Ее особенность в том, что ее я пытался опубликовать несколько месяцев назад, но каждый раз при сдаче номера забывал это сделать. Первый раз забыл ее на рабочем компьютере. Подумал – ничего страшного, опубликую позже на сайте. «Позже» переросло в три недели. То времени не хватало, то банально забывал. Когда вспомнил, то посмотрел на календарь. Было как раз начало месяца, и я решил опубликовать ее в грядущем номере. Записал статью с работы на флешку и… забыл флешку на работе. Опять сорвалось?. Задерживать номер на еще один день не хотелось, поэтому я плюнул на это дело и поставил себе напоминалку в телефоне. Уж к следующему номеру точно не забуду?. Что вы думаете, к сдаче очередного номера я опять ее забыл. На этот раз по обыкновенной запарке. Статью принес домой, а когда собирал все статьи в кучу, чтобы отправить верстальщику – забыл переписать ее с флэшки. Рассказывать итог, думаю не надо?. Вот такая история. Главное, что сейчас статья на своем месте, и ты наконец-то можешь ее прочитать. Приятного чтения!

Что такое VPN?

Наш журнал читает много новичков в компьютерных делах, поэтому своим долгом я считаю начать с самого основного – с определения VPN. Разбираться с технологией, не зная основ – ни к чему хорошему не приведет. Уж лучше двигаться постепенно.

VPN – это сокращение от Virtual Private Network, или говоря русским языком – «Виртуальная частная сеть». Суть этой замечательной технологии в том, что она позволяет организовать сети/несколько сетевых подключений поверх другой сети. Под другой сетью обычно подразумевается Интернет, но обычная сеть тоже может выполнять эту роль.

Если есть сеть по которой мы и так можем соединяться с удаленными компьютером/компьютерами, то для чего тогда заморачивать себе голову с VPN? На самом деле все просто. В первую очередь это безопасность.. VPN соединения являются защищенными, т.к. весь трафик между ними шифруется. Следовательно, даже если злоумышленнику удастся перехватить твой трафик, то он ничего полезного из него он не выдернет. Итак, ключевой момент использования VPN – безопасность.

Рассмотрим еще одну жизненно-важную ситуацию. Представь, что тебе требуется из дома подключиться к своей корпоративной сети. Как это сделать? Если речь идет о подключении к одному компьютеру, то задачу можно решить банально с помощью средств удаленного администрирования, коих сейчас очень много. Ярким примером таких средств можно является уже знакомый многим – Remote Administrator или как принято говорить в народе: «Radmin». Устанавливаешь серверную часть на компьютер, с которым будешь соединяться, а клиента ставишь себе. Все гениально просто и в принципе безопасно, т.к. Radmin хорошо шифрует свой трафик, поэтому злоумышленник опять же остается не удел.

Использование VPN отнюдь не ограничивается созданием доступа к удаленным сетям. Эту технологию сегодня использует многие Интернет-провайдеры. Например, мой провайдер предоставляет бесплатный доступ к ресурсам локальной сети, а для выхода в Интернет, требуется установить VPN соединение.

Вообще, VPN позволяет обеспечивать соединения трех видом – узел-узел, узел-сеть и сеть-сеть. Почитать об этом подробней ты всегда можешь в бескрайней сети интернет. Не найдешь литературу – обращайся, я поделюсь полезными линками.

VPN туннели

Эту фразу ты мог видеть в различной литературе и особенно в журнале ][акер. В нем уже неоднократно описывались нюансы создания и нестандартного использования этой технологии. Если ты интересуешься хакингом и безопасностью, то рекомендую зайти на официальный сайт журнала и посмотреть электронную подшивку. 100%, что найдешь много всего интересного.

Вернемся к нашим кроликам. Ой! Я хотел сказать VPN туннелям. Итак, VPN туннелям принято называть канал, который образовался в результате соединения VPN клиента с VPN сервером. Ты уже знаешь, что, такое соединение является безопасным и все передаваемы по нему данные, надежно зашифрованы. Если тебе доводилось видеть различные вузовские учебники по сетям, то в них обычно используют термин «канал типа точка-точка». Понятия «VPN туннель» и «канал типа точка-точка» тождественны и ты можешь пользоваться любым. На протяжении всей статьи я буду употреблять именно «VPN туннель». Мне оно больше нравится.

Peers, но те которые в Torrents

Еще одним важным термином в области VPN считается – peers (узел). Те, кто пользуется торрент-трекерами наверняка в курсе о значении этого слова в той среде. В VPN, этот термин применяют к компьютерам, установившим VPN-соединение. Т.е. когда ты устанавливаешь со своего компьютера VPN соединение, тебя можно смело назвать пиром.

Немного о шифровании

Шифрование – это один из ключевых моментов в VPN. Тема достаточно большая и по ней можно написать не одну добротную статью. Я не буду вдаваться в подробности и скажу, лишь, что за шифрование отвечают оба пира, которые установили туннель. Например, мы имеем две сети, соединенные посредством VPN шлюзов. Схематично эту модель можно представить так:

Сеть A -> VPN Шлюз A -> ИНТЕРНЕТ -> VPN Шлюз B-> Сеть B .

При таком раскладе алгоритм будет таким. Данные из сети A передаются на VPN-шлюз A в абсолютно неизменном виде. Затем (уже на шлюзе) они шифруется, и передаются по VPN-туннелю, проброшенным, через небезопасную сеть. В моем примере, небезопасной сетью выступает ИНТЕРНЕТ. Получив зашифрованный набор данных, VPN-шлюз B, произведет их расшифровку и чистый набор отправит в Сеть B. На основании вышеперечисленного, делаем вывод, что данные остаются в шифрованном виде, лишь во время передачи их по VPN-туннелю. Как только доставка завершена, данные перестают быть зашифрованными.

Обрати внимание, что шифрование действует на весь IP пакет. Сами заголовки пакета тоже (т.е. адрес отправителя и получателя) заменяются. Новыми адресами получателя и отправителя станут адреса VPN-шлюзов. Таким образом, при перехвате пакета, удастся лишь определить адреса VPN-шлюзов, а не адреса конечных клиентов внутренней сети.

Немного о принципах работы VPN

В общем виде, все VPN придерживаются нескольких общих правил:

1. Идентификация узлов перед созданием VPN-туннеля.

2. Определение для обоих клиентов списка разрешенных в использовании протоколов шифрования данных. Сам понимаешь, если я буду использовать алгоритм DES, а ты AES, то мы друг друга попросту не поймем, и не сможем обмениваться данными. Точнее обмениваться сможешь, а вот расшифровать нет.

3. После окончания сверки используемых алгоритмов шифрования (само собой, если она прошла успешно), будет создан ключ. В дальнейшем, он будет применяться в симметричном алгоритме для шифрования/дешифрования пакетов данных.

Давай, попрактикуемся

Самую необходимую теорию я до тебя донес и теперь надо бы попробовать все это дело на практике. Когда я писал первый вариант статьи, то я полностью посвятил его, настройке VPN-сервера на Kerio WinRoute. Я конечно мог так и поступить – оставить все как есть и ничего не изменять, но в самый последний день перед сдачей этого номера, я решил выделить несколько часиков времени и разнообразить информацию. Начать с наиболее простого примера, который обязательно будет полезен новичкам, а уже в следующих частях статьи рассмотреть более специфичные вещи, вроде поднятие VPN сервера с помощью OpenVPN и Kerio Winroute. Итак, начнем с самого простого примера – организации VPN-туннеля между двумя компьютерами, работающих, под управлением Windows XP. Важный момент. Никакой дополнительный софт я использовать не буду. Все будет сделано стандартными средствами.

VPN-туннель для Windows XP

Как я уже сказал, будем начинать с самого простого. Не многие знают, что в Windows XP есть встроенный VPN сервер. Чуешь, чем это пахнет? Ты можешь запросто пробросить туннель к удаленному компьютеру и воспользоваться всеми радостями VPN.

Не будем мусолить одно по одному, а возьмемся за дело. Сначала научимся принимать внешние VPN подключения, т.е. подготовим VPN-сервер. Усядься за тот компьютер, который будем выполнять роль сервера и проделай следующие шаги.

1. ПУСК -> Настройка -> Сетевые подключения.

2. Запусти «Мастер новых подключений».

3. В первом окне (смотри рисунок 1) выбери пункт: «Установить прямое подключение к другому компьютеру» и нажми «Далее».

4. В следующем окне (рисунок 2) сделай выбор в пользу «Принимать входящие подключения». Нажимай «Далее».

5. В следующем окне (рисунок 3), мастер создания нового подключения тебя спросит «Разрешать виртуальные частные подключения аль нет?». Мы собственно и собираемся принимать подключения, поэтому выбираем «Разрешать». После этого нажимаем «Далее». Вполне вероятно, что вид твоего окна будет отличаться от того что изображено на рисунке 3. Не обращай на это внимания, а просто нажми «Далее». Следующее окно должно быть таким, каким надо.

6. В очередном окне (рисунок 4) тебе требуется определить пользователей, которые могут подключаться. Выбирай из списка имеющихся или создавай новых. Не забудь, создаешь юзера - задай пароль. Как закончишь – кликни «Далее».

7. Наши усилия близки к завершению. На очередном шаге, от нас требуется настроить сетевые параметры. Можешь оставить все как есть. Единственное, что требуется – настроить протокол TCP/IP. Выдели этот пункт и нажми кнопку «Свойства». Перед тобой появится окно как на рисунке 5. Установи в нем флаг «Разрешать звонящим доступ к локальной сети». Отметь пункт «Указать адреса TCP/IP явным образом». После этого, пропиши диапазон «с» и «по». Я указал здесь следующий вариант: 192.168.1.40-192.168.1.50. Все клиенты, которые будут подключаться к нам, будут получать IP адреса из этого диапазона. Так, почти все, осталось лишь снять галку «Разрешить звонящему указывать свой адрес IP». Теперь точно все. Нажимай Ok, а затем «Далее».

8. Следующий шаг мастера чисто формальный и тебе остается лишь нажать на кнопку «Далее».

Все, теперь наш VPN-сервер готов к приему подключений. Заметить, ничего сложного нам делать не пришлось. Теперь посмотрим, как к этому серверу можно подключиться с другого компьютера. Для этого требуется выполнить еще меньше шагов:

1. Запускай уже знакомый «Мастер новых подключений». После первого информационного шага выбирай «Подключиться к сети на рабочем месте» (рисунок 6). Нажми далее.

2. Теперь тебе требуется выбрать тип создаваемого подключения. Доступно два варианта:

- Подключение удаленного доступа

- Подключение к виртуальной частной сети.

Не трудно догадаться, что нас интересует второй вариант (рисунок 7).

3. Здесь нам требуется ввести название соединения. Вводи сюда любое имя. Разницы от этого никакой. Клацай опять на «Далее».

4. На этом шаге мастер попросит тебя определиться – «Требуется ли перед установкой VPN соединения выполнять подключение к публичной сети. Например, если VPN-сервер находится в инете, то сначала нужно установить соединение с Интернет, а уже после пытаться соединиться с VPN-сервером. Для себя я выбрал вариант «Не набирать номер предварительного подключения».

5. Это шаг заключительный. Здесь тебе требуется ввести IP адрес VPN-сервера. Мой VPN-сервер находится в локальной сети и имеет адрес 192.168.1.33. Все, кликай «Далее», а потом готово.

Попробуй протестировать наше соединение. Если ты все сделал правильно, то соединение будет установлено, и ты получишь IP адрес из определенного нами диапазона. Можешь проявить сноровку и на компьютере сервере расшарить инет. Таким образом, у тебя появиться возможность серфить инет по защищенному соединению.

Connecting Complete

На сегодня это все. Проведи эксперименты с установленным соединением – попробуй найти ему практическое применение (например, организуй выход в инет, для VPN клиента), а в следующем номере, я расскажу тебе о настройке и практическом применении OpenVPN. Удачи в исследованиях.

Written by Игорь Антонов aka Spider_NET

На сегодняшний день частными виртуальными сетями, обозначаемыми как VPN, что в расшифровке означает , никого не удивишь. Однако далеко не каждый пользователь той же «семерки» знает, как это все работает. Давайте посмотрим, что собой представляет VPN-сервер на Windows 7, как его установить и настроить при помощи собственных средств и сторонних программ.

Что такое VPN?

Начнем с азов. Создание VPN-сервера не может обойтись без понимания того, что он на самом деле собой представляет. По всей видимости, далеко не каждый юзер сталкивается с подобной проблемой и до конца осознает, какая это штука.

А виртуальный сервер - это именно то средство, которое позволяет создавать независимые частные сети на основе подключения к интернету, как если бы несколько компьютерных терминалов, ноутбуков или даже мобильных устройств были объединены между собой посредством кабелей. Но только в данном случае речь идет о кабелях виртуальных.

Для чего нужен VPN-сервер?

Преимущества данной технологии многим кажутся шагом назад в плане безопасности подключения и передачи данных, однако виртуальная сеть зачастую защищена намного сильнее, нежели обычная «локалка».

К тому же при использовании VPN-подключения пользователь получает возможность обмена данными между отдельными терминалами, которые разбросаны по всему миру. Да-да! Технология подключения VPN-сервера такова, что в виртуальную сеть можно объединить компьютеры или мобильные девайсы, независимо от их географического положения.

Ну а для геймеров это вообще находка. Представьте себе, что после создания VPN-сервера можно будет запросто пройти какую-нибудь командную «бродилку» по типу Counter Strike в команде с игроками, например, из Бразилии. А ведь для того, чтобы это стало возможным, и потребуются теоретические знания о Теперь разберемся, что собой представляет создание и Windows 7, более подробно.

При этом стоит обратить внимание на несколько обязательных условий, без понимания которых весь процесс создания виртуального сервера просто не будет иметь смысла.

VPN-сервер на Windows 7: на что стоит обратить внимание?

Прежде всего каждый пользователь, занимающийся созданием на домашнем терминале, должен четко осознавать, что в Windows 7 имеются некоторые ограничения по подключению. Дело в том, что к созданному серверу в одном сеансе связи может подключиться только один юзер. И обойти это препятствие собственными средствами системы невозможно.

В принципе, как вариант, можно использовать установку специального (но неофициального) патча, который поможет устранить проблему. С другой стороны, если подходить к решению вопроса создания нормального работоспособного VPN-сервера с точки зрения лицензирования Windows, то лучше использовать «семерку» именно серверной версии (Windows Server). Мало кто знает, но именно для Windows 7 такая версия тоже есть.

Создание VPN-сервера средствами Windows: настройки роутера

Теперь, после описания всех начальных понятий и вопросов, можно приступать к созданию сервера непосредственно. В качестве примера рассмотрим начальную настройку, которую требуют устройства Zyxel Keenetic. VPN-сервер в случае использования таких устройств достаточно сильно отличается своими настройками (особенно в случае без предустановленной микропрограммы NDMS).

Тут загвоздка в том, что основной для всех систем протокол PPTE в данном случае представлен в измененном виде MPTE, что делает невозможным одновременный доступ к серверу несколькими пользователями. Микропрограмма позволяет обойти эту проблему. После ее инсталляции доступ гарантируется на уровне десятка одновременно подключенных юзеров.

После инсталляции программы в разделе центра приложений должен появиться компонент сервера VPN, где нужно будет настроить "Интернет-центр Keenetic", который впоследствии будет отвечать за доступ и пул IP-адресов, предоставляемых в данный момент клиентам, использующим протокол PPTE.

Что самое интересное, при этом допустимо пересечение адресов с 24-битной маской. То есть при задании диапазона, например, 192.168.0.10 - 192.168.0.20 адрес VPN-сервера при однократном подключении клиентской машины для параметра Home может иметь значение 192.168.0.51.

Но и это еще не все. VPN-сервер на роутере (в нашем случае Zyxel) подразумевает доступ исключительно через учетную запись Keenetic. Для активации такого доступа нужно разрешить пользователю доступ к VPN. Делается это кликом на «учетке» с последующей установкой галочки в соответствующем поле.

Еще один плюс такого подключения состоит в том, что один логин и пароль можно использовать для нескольких клиентских записей, по которым будет осуществляться доступ к Keenetic VPN-серверу. Обратим внимание и еще на одну особенность такого подключения. Она заключается в том, что созданный на основе Zyxel VPN-сервер способен осуществлять доступ не только к внутренним локальным, но и к внешним сетям. Таким образом можно получить удаленный доступ к любой клиентской машине, подключенной посредством учетной записи Keenetic.

Первые шаги

Теперь вопрос, как настроить VPN-сервер на роутере, оставим в стороне и перейдем непосредственно к самой «операционке».

Для начала потребуется использовать раздел центра управления сетями и общим доступом, расположенный в стандартной «Панели управления». В верхнем меню следует выбрать раздел «Файл» (если таковой не отображается, нажать клавишу Alt), после чего кликнуть на строке нового входящего соединения.

После этого нужно использовать добавление нового пользователя, которому по умолчанию будет присвоено имя Vpnuser. Далее заполняем все необходимые поля (полное имя можно оставить пустым, поскольку это никак не влияет на подключение), а затем вводим пароль и подтверждение (должно быть полное совпадение). Если нужно еще добавить юзеров, повторяем вышеописанную процедуру.

Теперь в новом окне нужно указать тип доступа через интернет, после чего можно переходить к одному из самых главных шагов, а именно - к настройке протокола TCP/IP, поскольку VPN-сервер на Windows без таких корректно заданных параметров работать просто не будет.

Настройка протокола IPv4

В принципе, в большинстве случаев используется именно эта версия протокола, поскольку IPv6 поддерживается далеко не всеми провайдерами. Если же поддержка все-таки есть, настройка версий 4 и 6 особо отличаться не будет.

Итак, в свойствах протокола сначала следует использовать пункт разрешения доступа звонящим к локальной сети, после чего выбрать указание IP-адреса явным образом и прописать необходимый диапазон. Делается это для того, чтобы в дальнейшем можно было подключить несколько пользователей одновременно. По окончании процедуры просто жмем кнопку «OK». Все - сервер создан. Но этим дело не ограничивается. Еще нужно настроить VPN-сервер на клиентских терминалах, чтобы они получили доступ.

Настройка клиентских машин

Теперь на компьютерном терминале, с которого предполагается произвести подключение к виртуальному серверу, в «Панели управления» нужно использовать настройки центра управления сетями и общим доступом, где выбирается новое подключение, после активации которого запустится «Мастер». Далее выбирается тип подключения к рабочему месту, а затем - использование существующего подключения к VPN.

Теперь самый важный момент - адрес VPN-сервера. В данном случае можно использовать адрес, просмотренный на самом сервере, или ввести доменное имя. Чтобы особо не растрачивать время на настройку, предложение о немедленном подключении можно пропустить.

Теперь остается ввести логин и пароль, которые были указаны при создании VPN-сервера, а опциально - указать сохранение данных для последующего входа. На этом процедура завершается. Если сервер находится в активном состоянии, можно произвести подключение к виртуальной сети.

Параметры межсетевых экранов

Но даже если все сделано правильно, иногда могут возникать некоторые проблемы. Зачастую такое соединение может блокироваться, как ни странно это звучит, собственными средствами Windows, точнее, встроенным брэндмауэром (файрволлом), относящимся к системе безопасности.

Чтобы избежать проблем, нужно в том же центре управления сетями найти значки подключения. Для клиента это RAS, для сервера - VPN. Остается только при клике на параметре на обоих терминалах указать тип доступа в виде домашней сети. Вот и все.

Проброс портов

С портами дело сложнее. Проблема относится в основном к ADSL-модемам, которые попросту не способны открывать нужные VPN-порты. Настраивать эти параметры нужно вручную.

Тут снова придется обратиться к Как правило, инструкция по VPN-подключению есть в документации к самому устройству. Здесь стоит отметить, что Windows-системы используют TCP со значением 1723. Если имеется возможность отключения блокировки GRE, ее желательно задействовать.

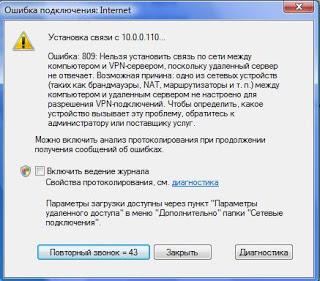

Ошибка 807

Естественно, теперь можно перестраивать параметры созданного VPN-сервера, однако, как считается, настоящим бичом абсолютно всех юзеров, которые сталкиваются с созданием подключений такого типа впервые, является возникновение ошибки под номером 807.

Чтобы от нее избавиться, следует для начала убедиться в правильности заполнения полей IP-адреса на клиентской машине и параметров порта непосредственно на сервере.

Кроме того, служба удаленного доступа обязательно должна быть активной. Проверить ее состояние можно посредством команды services.msc, вводимой в меню «Выполнить» (Win + R), с последующим выбором раздела маршрутизации и удаленного доступа. Здесь должно быть указано рабочее состояние и автоматический тип доступа.

В крайнем случае, если есть проблемы, можно попытаться подключиться даже к себе самому. Для этого просто создается новое клиентское подключение, где в качестве IP указывается 127.0.0.1.

Если это не помогает, можно обратиться к помощи некоторых интернет-ресурсов вроде portscan.ru, которые способны отслеживать активное внешнее подключение (в поле подключения вводится значение 1723, после чего используется старт проверки). Но, если все сделано правильно, положительный результат не заставит себя ждать. В противном случае придется проверить настройки роутера и виртуального сервера.

Сторонние программы

Конечно, большинству юзеров, далеких от таких настроек, все это может показаться, так сказать, уж слишком доморощенным. Куда уж проще настроить VPN-сервер при помощи специальных автоматизированных программ.

Рассмотрим одну из наиболее популярных. Она называется SecurityKISS. Установить ее проще простого. Далее следует произвести запуск приложения, после чего пользователю будет предложено произвести минимальные начальные настройки и ввести некоторые нужные данные. Потребуется указать собственный IP. Узнать его можно через команду ipconfig, а при нескольких терминалах в сети - ipconfig /all.

Основная рекомендация для данного SecurityKISS-клиента состоит в том, чтобы из предложенного списка серверов выбрать именно тот, который географически расположен наиболее близко к терминалу, с которого предполагается производить подключение. Заметьте, в данном случае речь о создании сервера не идет - подключение можно будет осуществить уже к имеющимся серверам. А это избавляет пользователя от произведения всех тех процедур, которые были описаны выше.

Подключение производится к уже созданному серверу, причем по большому счету, абсолютно без разницы, в какой точке мира он находится. При наличии хорошей высокоскоростной связи даже геоположение не играет существенной роли.

Что в итоге?

В принципе, на этом вопрос создания VPN-сервера можно и закончить. Однако многим пользователям компьютерных систем следует обратить внимание на некоторые незначительные неувязки. Дело в том, что, в зависимости от установленной версии той же «семерки», названия некоторых полей или строк, подлежащих заполнению, могут отличаться в названиях. Кроме того, некоторые «крэкнутые» модификации Windows 7 могут иметь достаточно ограниченные возможности, поскольку для экономии дискового пространства или увеличения производительности в них были отключены те или иные функции. Это как раз-таки и касается элементов управления сетевыми подключениями на глобальном уровне. Не спасет даже наличие прав доступа на уровне суперадминистратора. Более того - в параметрах локальных групповых политик или в системном реестре, который по большому счету их дублирует, ничего толком настроить не получится.

Возвращаясь к вопросу создания VPN-сервера, остается добавить, что эта технология, как ни странно, в большинстве случаев остается невостребованной, разве что пригодится геймерам, которые хотят поиграть с соперником, находящимся от него очень далеко. Системным администраторам, пожалуй, это тоже не пригодится, поскольку само подключение, хоть и использует 128-битную систему шифрования, все равно не застраховано от потерь данных или к виртуальной сети. Так что создавать VPN-сервер или нет - это уже персональное дело.

Впрочем, для систем Windows настройки достаточно сложны, особенно с точки зрения неподготовленного юзера. Для простейшего подключения лучше использовать VPN-клиенты, которые и скачать можно бесплатно, и настроить в автоматическом режиме. Да и проблем с ними возникает намного меньше, чем с изменением конфигурации системы, что чревато глобальным «слетом» при совершении неправильных действий.

Тем не менее информация по этому вопросу должна быть воспринята каждым юзером, ведь знание того, как производится подключение к таким сетям, может в конечном итоге обезопасить их терминалы от проникновения угроз. Иногда при активном интернет-соединении пользователь может даже не подозревать о том, что его машина подключена к сети, а сам он определить уровень риска и безопасности не в состоянии.

Роскомнадзор разбушевался не на шутку. Ведомство блокирует сайты, блокирует сервисы. На днях добрался и до мессенджера Telegram. А еще в планах Роскомнадзора полная блокировка VPN-сервисов или принуждение их к сотрудничеству.

Короче, прощай анонимность? Как бы не так!

Обсуждая с главным редактором Никитой Горяиновым и моим коллегой Артемом Баусовым проблематику блокировок, задумались о создании собственного VPN. В лихих 2000-х все мы баловались шутерами по сети и свой сервер создавать приходилось еще на заре знакомства с компьютерами.

Теперь же ситуация стояла как-никогда остро. В России продолжается активная блокировка всего, что неугодно Роскомнадзору, на Украине – свое веселье. Mail.ru, Yandex и десяток весьма полезных ресурсов без лишних танцев жителям недоступны.

Ну мы же за демократию? В этом материале я постараюсь максимально просто и подробно рассказать, как сделать свой VPN-сервер за смешные 75 рублей в месяц.

Почему именно свой VPN

В App Store и Google Play десятки сервисов, позволяющих обходить блокировки. Но практически все VPN не отличаются достойным быстродействием. Скорость безбожно шейпится, от рекламы – тошнит, а практически каждые 10-15 минут приходится переподключаться.

К тому же, когда вы используете публичный VPN (да еще и бесплатный), вы абсолютно не знаете, куда уходит ваш трафик и что с ним происходит на удаленных серверах очередного сервиса-однодневки.

Со своим VPN жить проще и безопаснее. А те 70 рублей, что придется ежемесячно выкладывать за свой VPN – это гарантия вашей безопасности.

Создаем облачный сервер

Не пугайтесь этих слов. Все не так страшно. Даже если вы далеки от сетевых настроек, протоколов и боитесь IP-адресов, я постараюсь максимально подробно изложить порядок действий и проиллюстрировать каждый шаг.

Ну что, поехали!

ArubaCloud – наше все

В сети есть десятки вариантов облачных серверов. Но нам же нужен «дешевый и сердитый», правда? Один из таких – итальянский облачный сервер ArubaCloud .

Что в нем хорошего? Минимальная стоимость в 1 евро (75 рублей) за месяц обслуживания удаленного сервера. Что подразумевается под удаленным сервером?

Представьте себе старенький 1-ядерный компьютер с 1 ГБ оперативной памяти и 20-гигабайтным жестким диском. И вот такой компьютер всего за 75 рублей вам отдают на удаленное растерзание.

Вот характеристики той самой бюджетной машины:

Но, поверьте, для наших задач и разворачивания собственного VPN-сервера этой мощности вполне достаточно.

Приступаем

Регистрируемся на ArubaCloud

Шаг 2. Запускаем утилиту и проводим несложные настройки.

Сперва выбираете New и заполняете соответствующие поля, как расписано на скриншоте ниже.

Connection Name: тут ставите любое имя. Просто называете свое подключение.

PC Name: IP-адрес, который указан в настройках сервера сразу после его создания (шаг 4. данной инструкции).

User Name: В SSH это именно vdesktop . Указываете именно его. Пароль – тот, что задавали в пароле администратора.

Запускаете соединение и через пару секунд видите рабочий стол операционной системы Ubuntu Virtual Desktop.

Остается заключительный этап – создание собственного VPN.

Создаем свой VPN-сервер

Эта настройка сводится всего к нескольким шагам. От собственного VPN-сервера вас отделяет одна команда в терминале.

Шаг 1. В левом нижнем углу тапните по пиктограмме (а-ля меню Пуск в Windows). Выберите System Tools -> LXTerminal . В открывшемся терминале введите следующую команду (будьте внимательны):

wget https://git.io/vpnsetup -O vpnsetup.sh && sudo sh vpnsetup.sh

Примечание: в команде указано -O (анлийская буква "O", не ноль) .

Нажимайте Enter и ждите пару минут, пока окончится установка.

Шаг 2. В конце вы получите сообщение со всеми данными собственного VPN-сервера. ОБЯЗАТЕЛЬНО сохраните эти данные, запишите их и скопируйте в несколько потайных мест, чтобы потом не искать.

Все, VPN-сервер запущен. Теперь можно смело подключать его на любых устройствах.

Включаем свой VPN на iPhone

Для того, чтобы на iPhone появился пункт настроек с VPN, установите любое мобильное VPN-приложение из App Store. Оно понадобиться лишь для активации пункта меню.

После установки VPN-приложения откройте Настройки -> VPN и, создав собственный VPN, вводите следующие данные.

ДОПОЛНЕНИЕ:Имя: Любое имя для VPN какое вы решите

Тип: IPsec Xauth PSK (или IPsec)

Адрес сервера: тут IP-адрес вашего облачного сервера

Идентификатор IPSec: оставляете пустым

Общий ключ IPSec: указываете пароль IPsec PSK из терминала

Имя пользователя: Username из терминала (как правило, vpnuser )

Пароль: Password из терминала

По не совсем понятным причинам многие пользователи сталкиваются с ситуацией, когда в VPN подключается, но интернет отказывается работать.

В таком случае в терминале выполните команду:

sudo nano /etc/ipsec.conf

Замените sha2-truncbug=yes на sha2-truncbug=no и перезагрузите Linux.

Данные входа своего VPN-сервера можете дать родственникам и друзьям. Кроме вашей семьи и избранных людей доступа к нему не будет иметь никто. В качестве бонуса вы получаете удаленный сервер. При желании, можете развернуть там файловое хранилище или запустить не слишком требовательные к системным ресурсам сервисы.

Многие предприятия используют VPN-сеть для передачи данных между компьютерами. Для настройки VPN Windows 7, XP, 8 и 10 имеет встроенное программное обеспечение, позволяющее за несколько минут создать частную виртуальную сеть и пользоваться ей для защиты частной информации.

Настройка через Панель управления

На Windows XP, Vista и более поздних версиях ОС создавать и подключаться к ВПН сети можно встроенным ПО. Рассмотрим поэтапно такое подключение:

Если удаленный VPN-сервер получит верные данные, то в течение нескольких минут компьютер подключится к новой частной сети. В дальнейшем не нужно каждый раз настраивать подключение, оно будет находиться в разделе быстрого выбора подключения.

Дополнительные свойства соединения

Чтобы соединение работало корректно, рекомендуется немного изменить его параметры. Для этого после нажатия кнопки Подключения в появившемся меню выберите кнопку Свойства . Также эти свойства можно открыть через раздел «» из Панели управления.

Следуйте инструкции:

- Перейдите в раздел «Общие », уберите галочку с «Сначала набрать номер для этого подключения ».

- В «Параметры » отключите пункт «Включать домен входа в Windows ».

- В разделе «Безопасность » нужно установить «Туннельный протокол точка-точка (РРТР) ». Из галочек отмечаем «Протокол проверки пароля (CHAP) » и следующим за ним «Протокол Microsoft CHAP версии 2 (MS-CHAP v2) ».

- В разделе «Сеть » отмечаем только вторую галочку (TCP/IPv4). Можно также использовать IPv6.

Настройка VPN на Windows xp, 7, 8, 10 через Панель управления одинаковая по алгоритму исполнения. Исключением является слегка измененный дизайн в зависимости от версии операционной системы.

После того, как установка соединения окончена, нужно разобраться, как удалить VPN. Для этого достаточно перейти в раздел «Изменение параметров адаптера » из Панели управления. Далее правой кнопкой мыши наводим на ненужный элемент и в меню выбираем «Удалить ».

Настройка подключения Windows XP

Процесс установки соединения почти не отличается от версии в Windows 7.

Теперь подключение можно производить через меню сетей. Нужно лишь ввести пользователя и пароль для входа.

Создание VPN-сервера

Данная инструкция действует на версиях от XP и выше. К сожалению, через стандартное средство создания виртуальных частных сетей можно подключить только одного пользователя в сессии.

Если не создать постоянный IP или доменное имя, то для подключения пользователя каждый раз придется менять адрес сервера.

На этом создание сервера заканчивается, теперь к нему можно подключить одного пользователя. Для входа используется логин и пароль из созданной ранее учетной записи.

VPN-сервер на Windows XP

Данная инструкция актуальна для настройки Windows 7, 8 и 10. В XP для настроек используется мастер настроек.

В дальнейшем настройки пользователя и протокола IPv4 производятся, как на остальных версиях Windows.

Настройка подключения через Windows 8 и 10

VPN-подключение на Windows 8 стало более простым в использовании и осуществляется через небольшую программу. Она располагается в разделе «Сеть » - «Подключения » - «VPN ».

VPN-подключение на Windows 10 и 8 настраивается не только через «Панель управления », но и через встроенную программу. В ней нужно указать название подключения, адрес сервера и данные для входа в систему.

После ввода данных сеть можно запустить из меню подключений. На этом вопрос, как создать VPN-подключение можно считать разобранным.

Как создать сервер VPN, ошибки

Если у пользователя имеются какие-либо неполадки при подключении к VPN, то об этом сообщает выплывающее окно с номером и описанием проблемы.

809

Является наиболее часто встречающейся, она возникает при подключении через MikkroTik шлюз с протоколом L2TP.

Чтобы ее исправить, нужно выполнить 3 этапа настройки:

Если после этих настроек ошибка 809 не устраняется, то нужно изменять реестр. Для этого используйте комбинацию клавиш Win + R и введите regedit Далее перейдите в раздел HKEY_LOCAL_MACHINE \System \ CurrentControlSet \Services \Rasman \Parameters . Далее создайте параметр DWORD с именем ProhibitIpSec и значением 1.

После этого перезагрузите ПК.

806

После настройки VPN Windows 8 может появиться ошибка 806 . Она возникает при неправильной настройке сети или подключения сетевого кабеля.

Рассмотрим решение этих проблем:

- Перейдите в настройки изменения параметров адаптера.

- Далее создайте новое входящее подключение и в нем добавьте пользователя с подключением через Интернет.

- В свойствах подключения нужно выбрать протокол версии 4.

- Теперь нужно перейти в дополнительные настройки протокола TCP/IPv4 и снять галочку с «Использовать основной шлюз в удаленной сети ».

- Теперь нужно в брандмауэре разрешить входящие соединения через порт TCP 1723 с разрешением протокола GRE.

- Также нужно на сервере установить постоянный IP и настроить передачу данных на порт 1723.

Таким образом, удаляемый сервер будет передавать все данный через этот порт и соединение не будет разрываться.

619

На Windows 7 возникает при неправильной настройки безопасности соединения VPN.

В большинстве случаев возникает при неправильном введении имени и пароля пользователя, но также может появиться при блокировки подключения фаерволом или при неправильной точки доступа. Если все введенные данные верны, то ошибка заключается в неправильной настройке безопасности. Их нужно сбросить:

- В свойствах VPN-подключения перейдите во вкладку безопасности и используйте рекомендуемые параметры.

- Также надо назначить пункт «требуется шифрование данных (иначе отключаться) ». После этого требуется сохранить изменения и отключить компьютер для перезагрузки.

VPN-подключение позволяет надежно защищать все передаваемые данные. Благодаря дополнительным протоколам шифрования нежелательные лица не смогут просматривать информацию пересылаемую между пользователями и серверами. Главное правильно произвести настройку подключения к серверу.

Видео по теме

Поговорим о виртуальных частных сетях (VPN). Что это такое, как настроить VPN на домашнем компьютере и рабочем оборудовании.

Что такое VPN-сервер

VPN-сервер - это специальное оборудование, на котором содержатся учётные записи клиентов, использующих технологию VPN (Virtual Private Network). VPN нужен для того, чтобы создать защищённый канал связи типа узел-узел, узел-сеть или сеть-сеть, для безопасной передачи трафика поверх сети. Технологию используют удалённые сотрудники, которые работают дома, но могут заходить в рабочую сеть «как в свою». VPN используют крупные компании для связи с филиалами в других городах или для соединения нескольких офисов в одном городе.

Технология позволяет не только шифровать трафик, но и выходить в Интернет от имени VPN-сервера, подменяя IP-адрес и местонахождение. Можно сказать, что в современном мире пользуется большой популярностью. Используется для повышения анонимности в сети и обхода блокировок сайтов.

VPN-сервер можно создать своими силами, а можно арендовать у провайдера.

Как настроить на Windows 7

- Зайдите в «Панель управления» - «Центр управления сетями и общим доступом».

- В меню слева выберите «Изменение параметров адаптера». Откроется окно с текущими подключениями. Нажмите клавишу Alt, сверху появится стандартное меню. В разделе «Файл» выберите «Новое входящее подключение».

- Приступим к настройке, следуя указаниям мастера подключений.

- Система предоставит вам список пользователей, которым разрешено будет подключаться к компьютеру. Можно создать нового пользователя.

- Выбираем способ подключения пользователей к компьютеру.

- Выбираем программы работы с сетью, которые хотим разрешить для входящих подключений.

- Завершаем подключение.

Для работы через VPN нужно настроить файервол, иначе подключение будет заблокировано. Самый простой способ - в настройках подключения указать «Домашняя сеть».

Если компьютер находится за роутером, необходимо настроить проброс портов. В этом нет ничего сложного.

Настройки на роутерах разных производителей могут отличаться. Возможно, вам потребуется индивидуальная инструкция для вашей модели.

Отдельно следует сказать, что для подключения к компьютеру извне у него должен быть «белый» IP-адрес. Постоянный, который виден из интернета. Его можно недорого арендовать у поставщика.

Клиентское подключение к серверу VPN на Windows 7

Здесь всё гораздо проще:

- Зайдите в «Центр управления сетями и общим доступом».

- Выберите «Настройка нового подключения или сети», а в открывшемся списке - «Подключение к рабочему месту».

- Создайте новое подключение. На вопрос «Как выполнить подключение?» ответьте «VPN». Нужно будет ввести IP-адрес сервера, логин и пароль от вашей учётной записи на сервере. Без учётной записи подключиться вы не сможете.

- Если нет необходимости подключаться прямо сейчас, поставьте галочку «Не подключаться сейчас, только выполнить настройку для подключения в будущем».

Ошибки, которые могут возникнуть при подключении

- Ошибка 807. Проверьте интернет-соединение. Если с физическим подключением всё в порядке, перезагрузите компьютер и роутер. Проверьте, не сбилось ли время на компьютере и часовой пояс - расхождений быть не должно. Антивирус и брандмауэр могут блокировать VPN-подключение. Если вы не специалист, на время работы желательно просто отключить все сетевые фильтры. Если вы беспокоитесь о безопасности данных, создайте соответствующее правило в настройке файервола.

- Ошибка 868. Имя хоста не преобразуется в IP-адрес, так как не указаны или неверно указаны настройки DNS. Служба DNS отключена. Может возникнуть по причине того, что 53-й порт закрыт брандмауэром. Не исключаем также проблемы на стороне провайдера.

- Ошибка 628. Чаще всего возникает из-за перегрузки сервера. Встречается, если неправильно выставлены настройки оборудования для подключения к Интернету, не оплачен доступ в Интернет.

Сторонние средства для создания VPN подключения

Подключение можно создавать и с помощью сторонних средств.

Open VPN

OpenVPN - бесплатный сервис для создания защищённого соединения (туннелирования IP-сетей). Скачать программу можно на одноимённом официальном сайте программы.

Софт представлен как для Windows, так и для Linux. В системе Linux достаточно открыть терминал и ввести команду apt-get-install openvpn. Для Windows нужно скачать установочный файл, соответствующий разрядности операционной системы (32 или 64 бита).

- Запустите установочный файл.

- Следуйте указаниям мастера установки. Все настройки можно оставить по умолчанию.

- В процессе программа запросит установку дополнительного драйвера - соглашайтесь.

- Информацию о программе можно почитать в файле Readme.

- Для подключения по VPN у вас должен быть файл конфигурации, предоставленный другой стороной. Скопируйте его в папку OpenVPN.

- В свойствах ярлыка программы укажите, что она должна выполняться от имени администратора.

- Запустите OpenVPN. В настройках выберите «Использовать конфигурационный файл». Если у вас нет этого файла, вы можете настроить соединение через прокси-сервер самостоятельно.

На Linux запуск осуществляется командой service openvpn start. Подключение файла конфига - openvpn/etc/openvpn/client.conf.

IPSec-туннели

Протокол защиты IPSec позволяет шифровать трафик на сетевом уровне модели OSI, то есть на уровне передачи IP-пакетов. Для успешного соединения необходимо настроить протокол на двух сторонах соединения. IPSec VPN считается самым надёжным средством подключения, например, для филиалов компаний.

Для примера рассмотрим вид подключения IPSec между двумя сетями, как показано на рисунке:

Рассмотрим конфигурацию для маршрутизатора Cisco:

R1 (config)#int f0/0

R1 (config-if)#ip address 1.1.1.1 255.255.255.252

R1 (config-if)#no shut

R1 (config-if)#int lo0

R1 (config-if)#ip address 2.0.0.1 255.255.255.255

R1 (config-if)#no shut

R1 (config-if)#crypto isakmp policy 10

R1 (config-isakmp)#authentication pre-share

R1 (config-isakmp)#encryption aes 128

R1 (config-isakmp)#group 5

R1 (config-isakmp)#hash sha

R1 (config-isakmp)#exit

R1 (config)#crypto isakmp key 0 123 address 1.1.1.2

R1 (config)#access-list 101 permit ip host 2.0.0.1 host 2.0.0.2

R1 (config)#ip route 2.0.0.2 255.255.255.255 1.1.1.2

R1 (config)#crypto ipsec transform-set TR esp-aes 256 esp-sha-hmac

R1 (cfg-crypto-trans)#mode tunnel

R1 (cfg-crypto-trans)#exit

R1 (config)#crypto map MAPP 10 ipsec-isakmp

R1 (config-crypto-map)#match address 101

R1 (config-crypto-map)#set peer 1.1.1.2

R1 (config-crypto-map)#set transform-set TR

R1 (config-crypto-map)#do wr mem

При настройке IPSec на маршрутизаторах Cisco на втором маршрутизаторе должны быть проведены аналогичные операции. Исключение составляют IP-адреса узлов, названия интерфейсов. Ключ, указанный в настройках, может быть любым, но обязательно должен совпадать на обеих сторонах подключения.

При настройке туннеля с маршрутизатором MikroTik может быть использован следующий набор команд:

> ip dhcp-server add interface=ether1 name=dhcp1

> ip ipsec proposal add enc-algorithms=aes-128-cbc nmae=10 pfc-group=modp1536

>ip ipsec proposal add name=proposal

> ip address add address=1.1.1.2/30 interface=ether1 network=1.1.1.0

>ip address add address=2.0.0.2 interface=ether2 network=2.0.0.2

> ip dhcp-client add disabled=no interface=ether1

>ip ipsec peer add address=1.1.1.1/30 dh-group=modp1536 enc-algorithm=aes-128 generate-policy=port-override secret=123

> ip ipsec policy add dst-address=2.0.0.2/32 priority=10 sa-dst-address=1.1.1.1 sa-src-address=1.1.1.2 src-address=2.0.0.01/3 tunnel=yes

> ip route add distance=1 dst-address=2.0.0.2/32 gateway=1.1.1.1

За дополнительной информацией вы можете обратиться к мануалам вашего маршрутизатора. Для домашнего использования настройку между роутерами можно проводить в их веб-интерфейсе.

Видео: работа с VPN-сервером

В заключение немного о безопасности. Хотя сторонние сервисы активно предлагают услуги по «безопасному» VPN-соединению, не нужно забывать, что все логи хранятся на серверах VPN-провайдеров. Недобросовестные провайдеры могут таким образом собирать информацию о клиентах, а затем использовать её в своих целях. В опасную категорию входят различные интернет-расширения для браузеров - «анонимайзеры», - которые зачастую даже не скрывают ваш реальный IP. Полную анонимность и безопасность в сети может обеспечить только ваш здравый рассудок. Удачи!